Secure Modernization with IAM, CloudTrail, and AWS Config

Cloud infrastructure ကို AWS ပေါ်မှာ အသုံးပြုတာ ကြာလာတာနဲ့အမျှ EC2 , IAM role , S3 bucket create တာတွေကို Terraform နဲ့ automate လုပ်ထားရင် infrastructure provisioning က မြန်လာပြီး repeatable ဖြစ်လာပါတယ်။ ဒါပေမယ့် အဲ့ဒီ infrastructure တွေ run နေတဲ့အချိန်မှာ AWS account အတွင်း ဘာတွေ ဖြစ်ပေါ်နေလဲဆိုတာကို ကျွန်တော်တို့မမြင်နိုင်ရင် အဲ့ဒီenvironment ကို trustလုပ်ဖို့ ခက်ခဲလာနိုင်ပါတယ်။

လက်တွေ့ project တွေမှာဖြစ်တတ်တာက workload ကို အရင် modernizeလုပ်ပြီးမှ security နဲ့ visibility ကို ထည့်စဉ်းစားတတ်ကြပါတယ်။အစပိုင်းမှာ application run နေတာ၊ server တွေ healthy ဖြစ်နေတာကြောင့် ပြဿနာမရှိသလို ထင်ရတတ်ပါတယ်။ ဒါပေမယ့် instance တစ်ခုလုံး stop ဖြစ်သွားတာမျိုး၊ security group rule တစ်ခု ပြောင်းသွားတာမျိုး ဖြစ်လာတဲ့အခါ “ဘယ်သူလုပ်သွားတာလဲ၊ ဘယ်အချိန်မှာ ဖြစ်တာလဲ” ဆိုတာကို ချက်ချင်းမသိနိုင်တော့ပါဘူး။

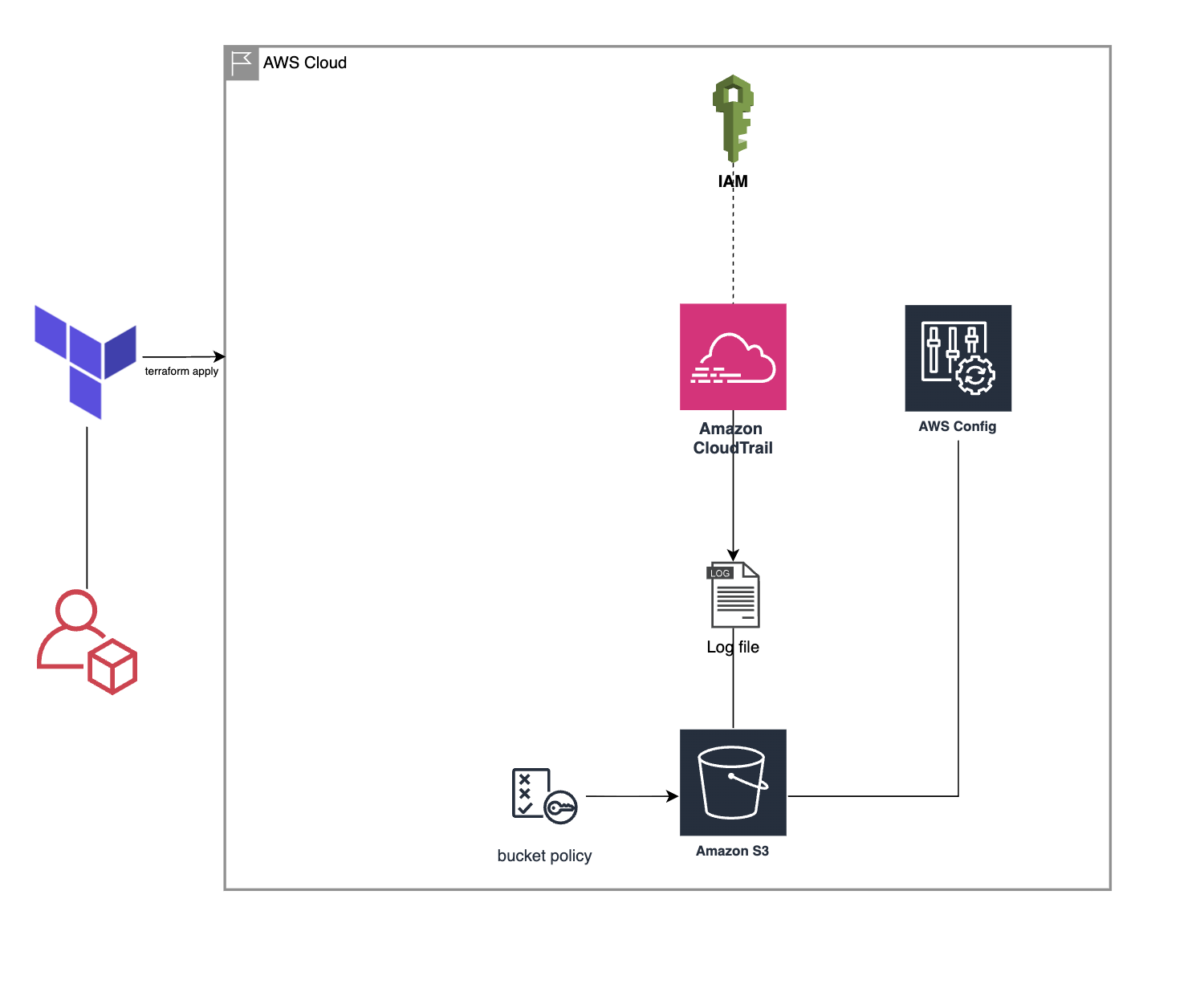

ဒီတစ်မှာခေါက်မှာတော့ Terraform ကို အသုံးပြုပြီး EC2 instance နဲ့ IAM role ပါဝင်တဲ့ infrastructure baseline တစ်ခုကို တည်ဆောက်ထားပါတယ်။ Access key တွေကို server ထဲမှာ မသုံးဘဲ AWS STS ရဲ့ temporary credential ကို အသုံးပြုထားတဲ့အတွက် credential leak နဲ့ key management risk တွေကို လျှော့ချနိုင်ပါတယ်။

ကျွန်တော်တို့ Infrastructure run နေတဲ့အချိန်မှာ AWS CloudTrail ကို enable လုပ်ထားလိုက်ရင် accountထဲက API activity တွေကို user identity ၊ timestamp နဲ့အတူ audit trail အနေနဲ့ပါ recordလုပ်လို့ရပါတယ် ။ ဒါပေမယ့် CloudTrail က action ကိုပဲပြနိုင်တာကြောင့် resource configuration ဘယ်လိုပြောင်းလဲသွားလဲဆိုတာကို သိဖို့ AWS Config ကိုသုံးပြီး configuration history ကို timeline နဲ့ ကြည့်လို့ရပါတယ်။

ဒီလိုလုပ်ထားလိုက်ရင် Terraform သုံးပြီး Infrastructure ကိုclick-by-click မလုပ်ရတော့တဲ့အတွက် human error လျော့လာပြီးconsistency ကောင်းလာတာကို တွေ့နိုင်ပါတယ်။ ဒါ့အပြင်CloudTrailသုံးပြီး account activity ကို ကြည့်နိုင်သလို Configနဲ့ infrastructure state changesတွေကိုပါသိနိုင်ပါတယ်။